5种最严重的计算机病毒有哪些

2022-12-17 11:04:45 作者:马云 文章来源:原创 阅读次数:24

遍布互联网的病毒会导致各种问题。有的可能会删除你硬盘上的信息,有的可能会复制这些信息,有的甚至可能将你的电脑置于千里之外的另一个人的控制之下。那么,有史以来最严重的计算机病毒是什么?

如果到目前为止您还没有处理过任何病毒,您可能想知道为什么会出现这些混乱。然而,据报道,仅在 2008 年,恶意软件造成的损失就价值约 85 亿美元。

事实上,恶意软件已经存在于我们的生活中很长时间了。1949 年,一位名叫约翰·冯·诺依曼的科学家发现,自我复制程序在理论上是可行的。

当时计算机行业还不到十年,但已经有人想出了如何将钥匙放在齿轮上的方法。然而,我们所谓的黑客开发的病毒花了几十年才出现。

在过去,没有那么多,所以在 80 年代初期,病毒依赖于人类才能进入另一台计算机。黑客会将病毒保存在磁盘上,然后将磁盘分发给其他人,从而使其传播。在调制解调器变得司空见惯之前,这并不是什么大问题。

当我们今天说到病毒时,我们想到的是通过 Internet 传播的软件。在此列表中,我们将了解病毒的历史以及历史上最危险的 5 种病毒。如果你准备好了,让我们开始吧。

我们将仔细研究 5 种最严重计算机病毒列表中的几种不同类型的恶意软件。让我们从一些初步术语开始,这样您就不会对该主题感到陌生。

计算机病毒:从基本意义上讲,计算机病毒通常包括改变计算机工作方式(包括损坏计算机)并且可以自我复制的软件。

蠕虫:真正的病毒需要宿主程序正常运行。另一方面,蠕虫不需要它。它们自我复制并可以通过网络发送。

特洛伊木马:声称做一件事但实际上做另一件事的程序。有些可能会损坏受害者的硬盘。其他帮助远程用户访问系统。

历史上最严重的 5 种计算机病毒

- 蓝宝石 / SQL Slammer

- 我的末日

- 震荡波和网络天空

- Leap-A / Oompa-A

- 风暴蠕虫

以上是有史以来最严重的 5 种计算机病毒。您可以在下面的列表中找到恶意软件的详细信息。您还可以查看保护计算机安全的最佳防病毒程序列表。

蓝宝石 / SQL Slammer

Sapphire / SQL Slammer 位列有史以来最严重的 5 种计算机病毒之列。2003 年初,一种新的互联网服务器病毒在互联网上蔓延。许多网络没有为这次攻击做好准备,许多系统因此崩溃。

在这次攻击之后,美国银行的 ATM 服务崩溃,西雅图的 911 服务中断,大陆航空公司在多次错误后不得不取消数次航班。

罪魁祸首是 SQL Slammer 病毒,也称为 Sapphire。据估计,在找到针对该病毒的解决方案之前,它已经造成了超过 10 亿美元的损失。

在感染第一台服务器后,该病毒每隔几秒就会使受害者人数翻一番。攻击开始十五分钟后,几乎一半的服务器都受到了影响。

该病毒给我们上了重要的一课:仅拥有最新的补丁和防病毒软件是不够的。黑客总是会寻找一种方法来利用任何弱点。始终为灾难场景做好准备也很重要。

我的末日

MyDoom 或 Novarg 病毒在受害计算机的操作系统中创建了一个后门。原始病毒有几个变种。2004 年 2 月 1 日首次发起 DoS 攻击。后者于 2004 年 2 月 12 日下令停止自我驱散。即使在病毒停止传播后,许多后门程序仍然活跃。

那年晚些时候,该病毒的第二次爆发给几个搜索引擎带来了严重的问题。与其他病毒一样,MyDoom 在复制过程中搜索受害者计算机上的联系人列表。但它也在向搜索引擎发送搜索请求。

最终,像谷歌这样的搜索引擎开始收到数百万的搜索请求。这导致搜索引擎服务严重变慢,有些甚至崩溃。MyDoom 的基本传播逻辑是电子邮件和同一网络上的其他设备。据报道,当时发送的十二封电子邮件中有一封包含病毒。

震荡波和网络天空

通常所有的病毒程序员都会避免被发现,但在某些情况下,当局可以找到一种方法来追溯病毒的来源。Sasser 和 Netsky 病毒就是这种情况。

该病毒是由一位名叫 Sven Jaschan 的 17 岁程序员创建的。虽然这两种蠕虫的行为不同,但它们代码结构的相似性让安全专家相信它们是由同一个人制作的。

Sasser利用该漏洞攻击计算机,但与其他蠕虫不同的是,它不通过电子邮件传播。相反,当它感染一台计算机时,它会扫描并接触其他易受攻击的系统。因此,该病毒会进行随机 IP 扫描以寻找潜在的受害者。

另一方面,Netsky 通过电子邮件和网络运营。这种伪造电子邮件地址的病毒通过 22,016 字节的文件附件进行传播。它正在引发 DoS 攻击,因为它试图在传播时处理所有互联网流量。这位十七岁的冒险家被判处近一年零九个月的监禁。

Leap-A / Oompa-A

到目前为止,我们审查过的病毒都是针对 Windows 设备的,但 Macintosh 并不是特别能抵抗病毒攻击。

它可能被认为是正确的,部分原因是 Mac 通常更安全的概念称为通过默默无闻的安全性。Apple 以将操作系统和硬件保持为封闭系统而著称。

Apple 既生产硬件又生产软件,因此使操作系统具有不确定性。如您所知,Mac 在一般市场中的份额很低,因此与 Windows 相比,黑客可能会瞄准更少的潜在受害者。尽管如此,这还不足以阻止黑客。

Leap-a 病毒,也称为 Oompa-a,于 2006 年出现。该病毒使用 iChat 即时通讯应用程序在设备之间传播。病毒感染 Mac 后,它会扫描 iChat 列表并向列表中的每个人发送一条消息。该消息包含另一个看起来像无辜的 JPEG 图像的文件。

在技术层面上,Leap-a 病毒通常不会造成严重后果,但它向我们展示了即使是 Mac 也可能成为恶意软件的受害者。随着 Mac 型号越来越受欢迎,我们可能会看到更多针对这些设备的恶意软件。

风暴蠕虫

该恶意软件位于 5 种最危险病毒列表的底部,被称为 Storm Worm,我们也可以将其称为 Storm Worm。这种病毒于 2006 年底首次被发现,它的名字来源于它的内容。

因为其中一封携带病毒的邮件的主题是“暴风雨袭击欧洲造成230人死亡”。尽管如此,其他公司仍以其他名称知道这种病毒。赛门铁克将其称为 Peacomm,而 McAfee 更喜欢 Nuwar。

风暴蠕虫是一种基本的木马。有些版本将计算机变成了僵尸或机器人。随着病毒被感染,每台设备都可以远程访问。

许多版本通过虚假新闻或视频诱使受害者下载。攻击背后的人经常更改电子邮件的主题以反映时事。报道中还冠以“中国最严重地震”等称号。

赵露思球操高清图片【附视频】

赵露思球操高清图片【附视频】 心态崩了看片这么多年女主角是谁【图片来源】

心态崩了看片这么多年女主角是谁【图片来源】 PowerDVD19激活教程(附图文安装教程)

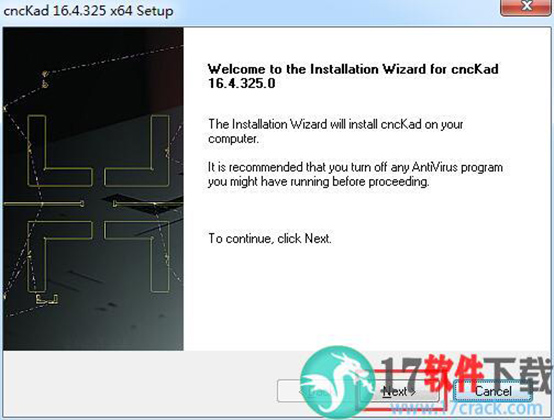

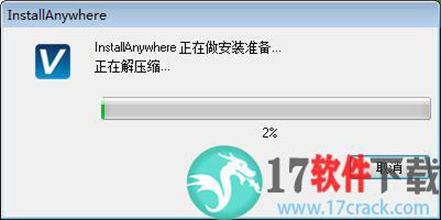

PowerDVD19激活教程(附图文安装教程) cnckadv16破解版安装教程图解

cnckadv16破解版安装教程图解 Zlata柔术超清图片壁纸

Zlata柔术超清图片壁纸 VERICUT9.0详细安装破解教程

VERICUT9.0详细安装破解教程 Carlson Civil Suite

Carlson Civil Suite IntelliJ IDEA

IntelliJ IDEA Portraiture

Portraiture offline

offline Rhinoceros

Rhinoceros Mirillis Action

Mirillis Action keyshot

keyshot Goodsync

Goodsync xshell7

xshell7 SketchUp

SketchUp PHPStorm

PHPStorm